ADFS(Active Directory Federation Services),既活动目录联合服务。ADFS将活动目录拓展到Internet。要理解这一点,可以考虑一般活动目录设施的工作原理。当用户通过活动目录认证时,域控制器检查用户的证书。证明是合法用户后,用户就可以随意访问Windows网络的任何授权资源,而无需在每次访问不同服务器时重新认证。具体就不多介绍了。今天我们主要介绍的是Windows Server 2016下安装接配置ADFS 4.0。

我们需要注意的是:各版本的配置有不同的配置方法,尤其从4.0开始。

Windows Server 2008 的ADFS版本是 ADFS 2.5

Windows Server 2012R2版本的ADFS 3.0

Windows Server 2016版本的ADFS 4.0

环境介绍:

Hostname:DC

IP:192.168.5.10

Role:DC、DNS、CA

Hostname:ADFS

IP:192.168.6.26

Role:ADFS

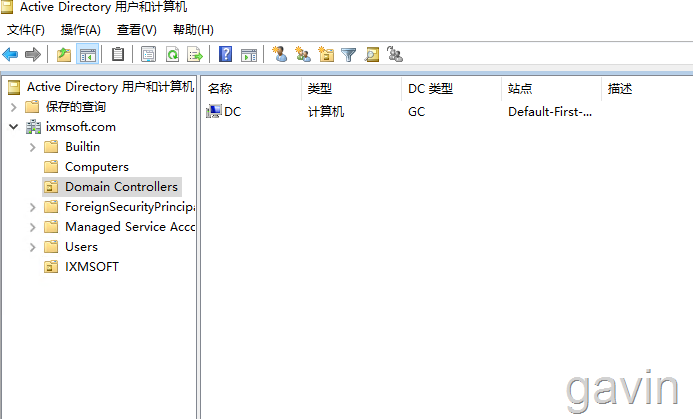

我们首先是准备好DC,在此我们DC已经安装好了,所以具体跳过了

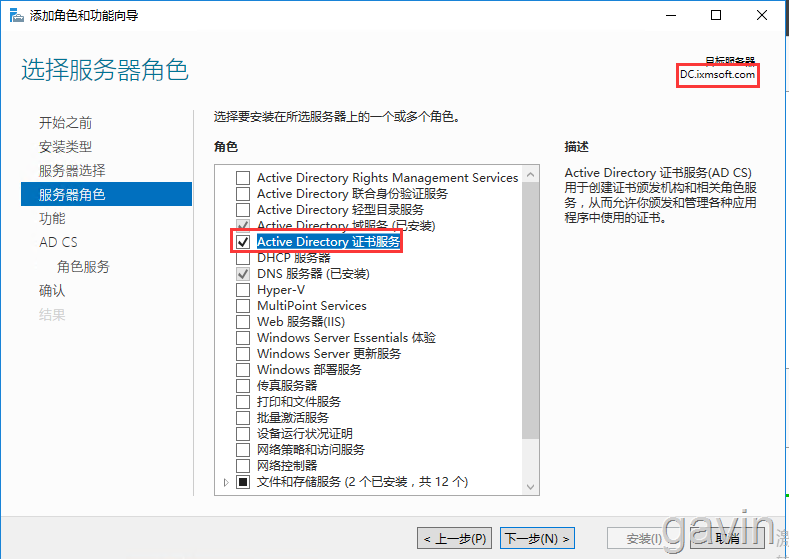

然后我们需要在DC上安装CA

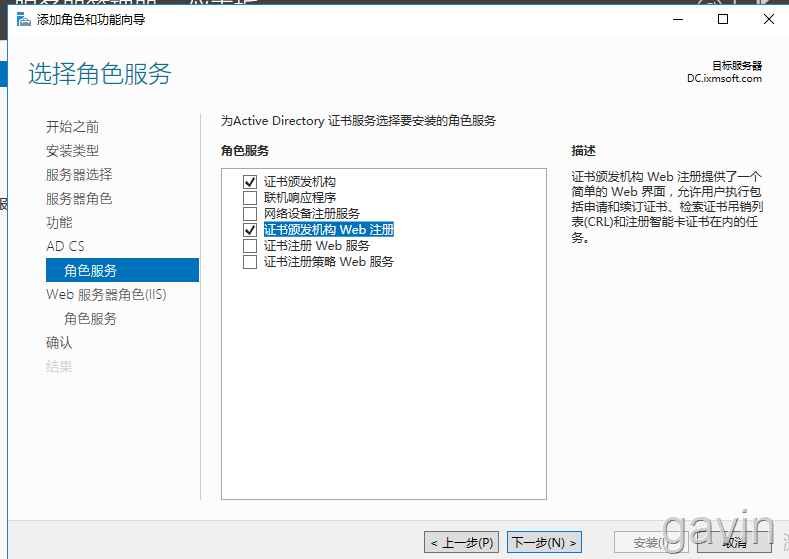

勾选CA的相关服务

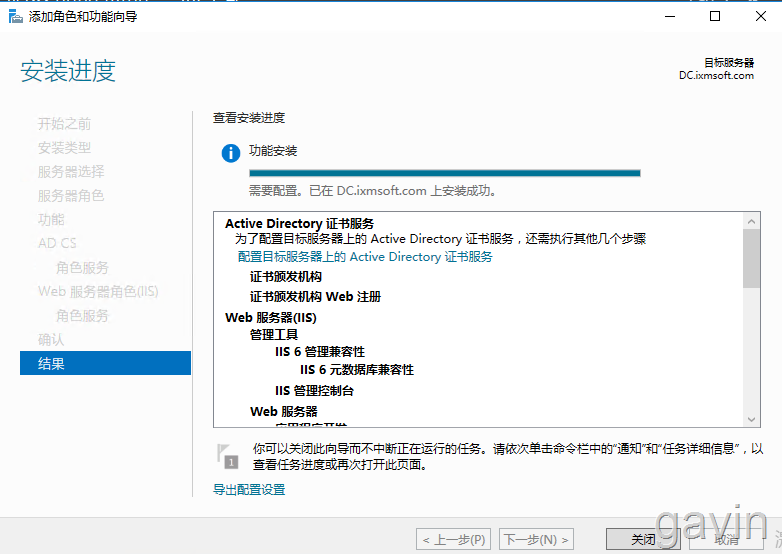

安装完成

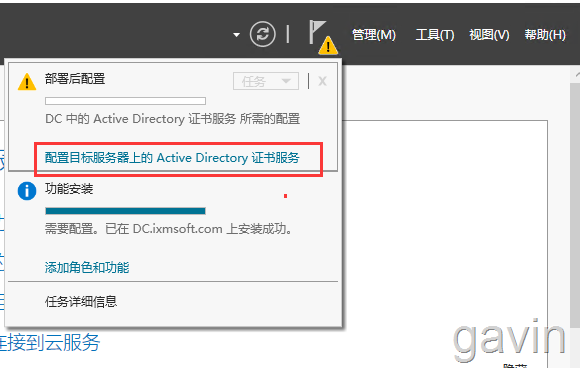

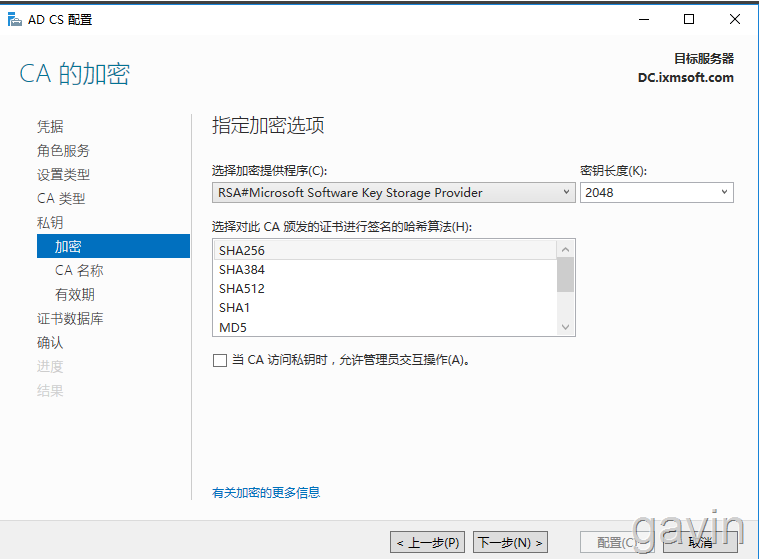

接下来我们配置证书服务

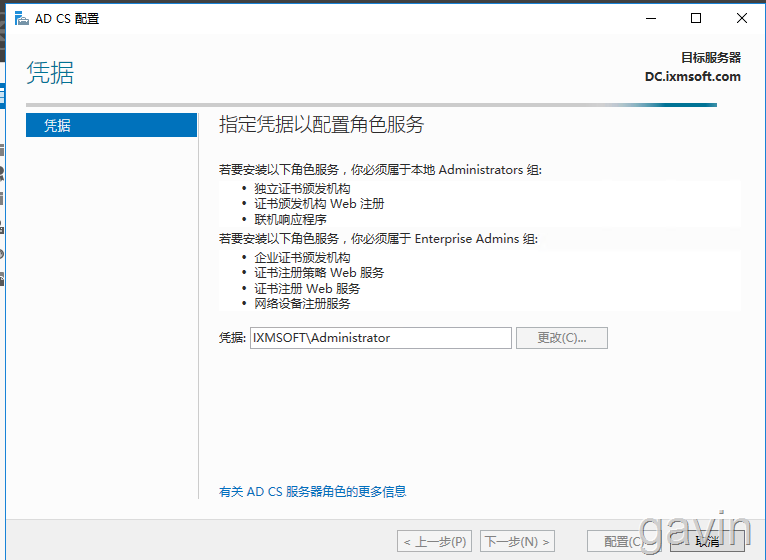

根据向导进行配置

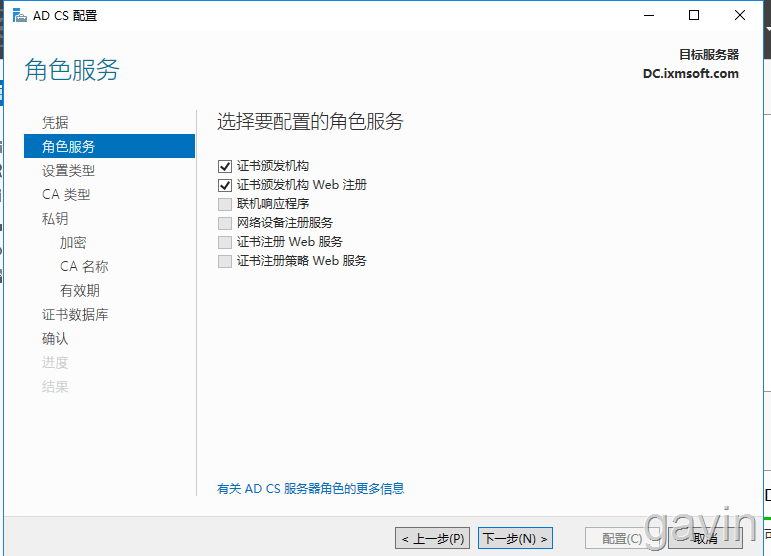

勾选所需要配置的服务

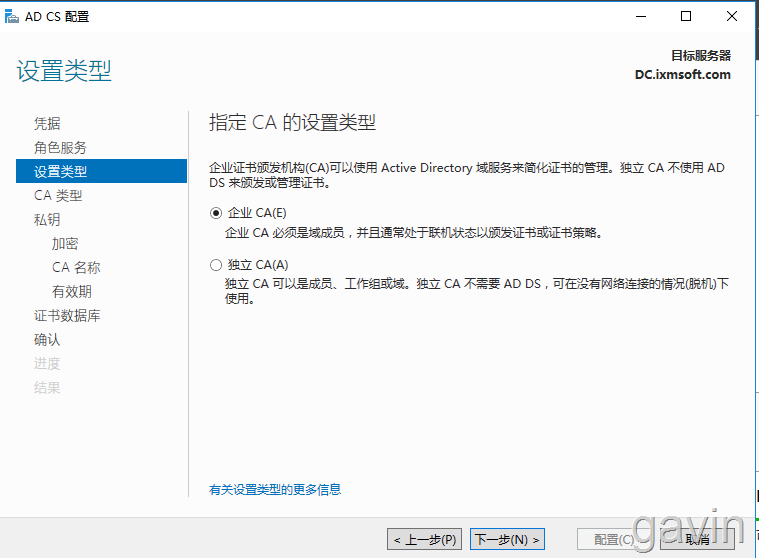

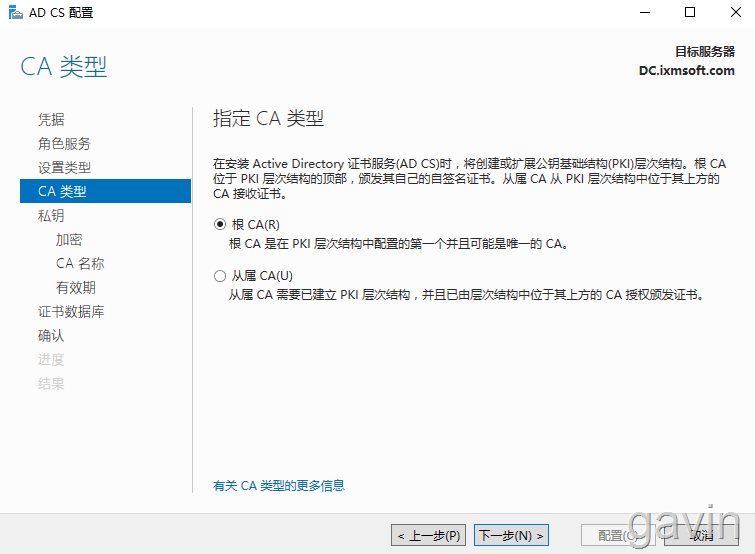

我们选择企业根

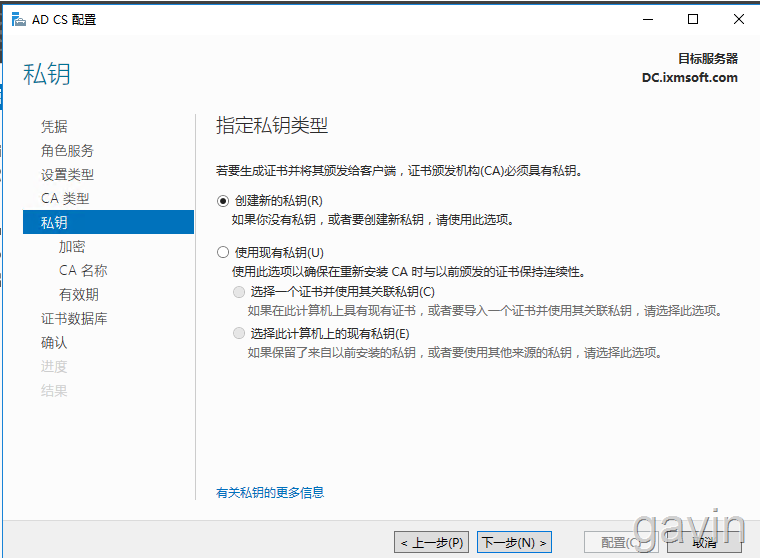

创建新的私钥

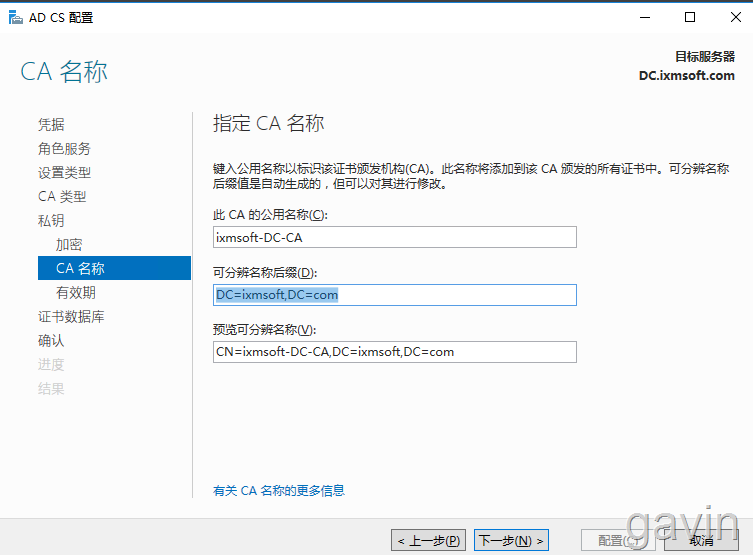

指定CA名称

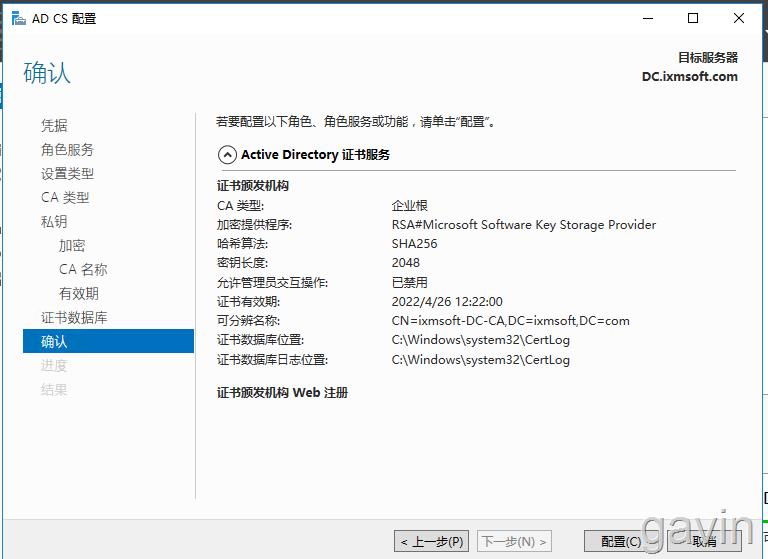

确认配置信息

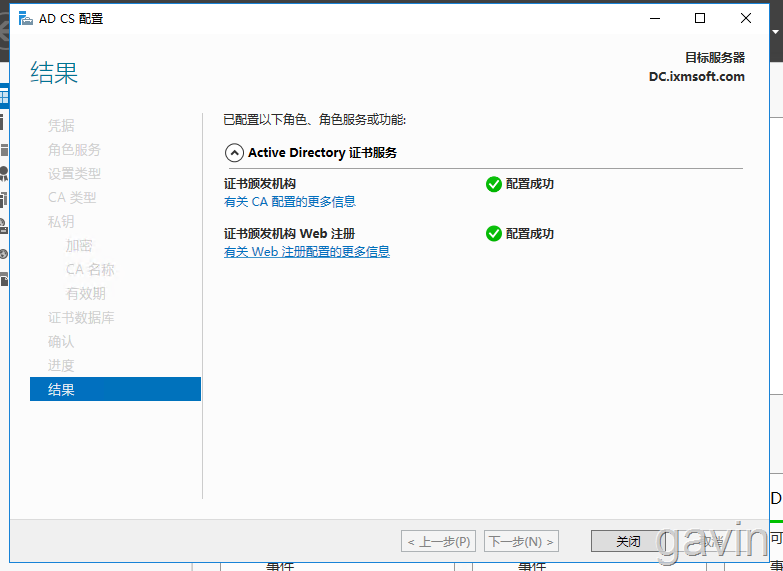

配置完成

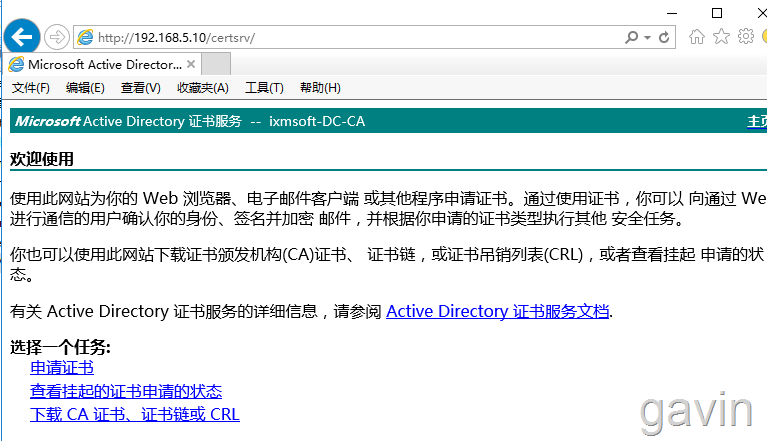

我们验证CA

以上环境准备好后就可以配置ADFS服务器了。在配置前我们需要给计算机或者指定的用户或者计算机授权证书颁发

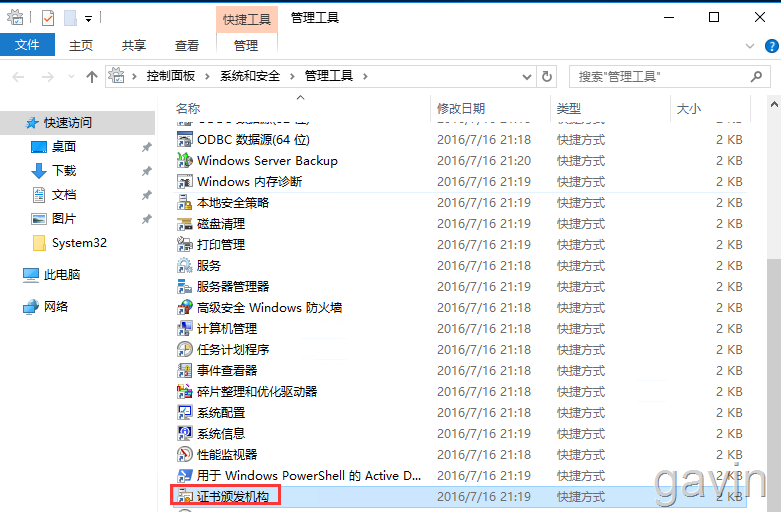

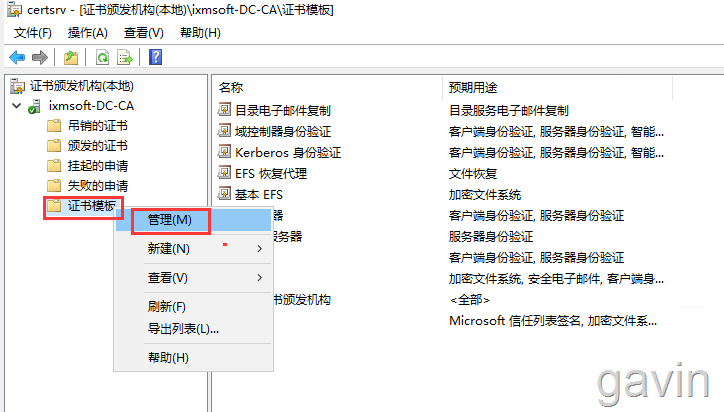

我们在CA服务器上打开证书颁发架构,我们打开管理工具,双击打开证书颁发机构

右击证书模板–管理

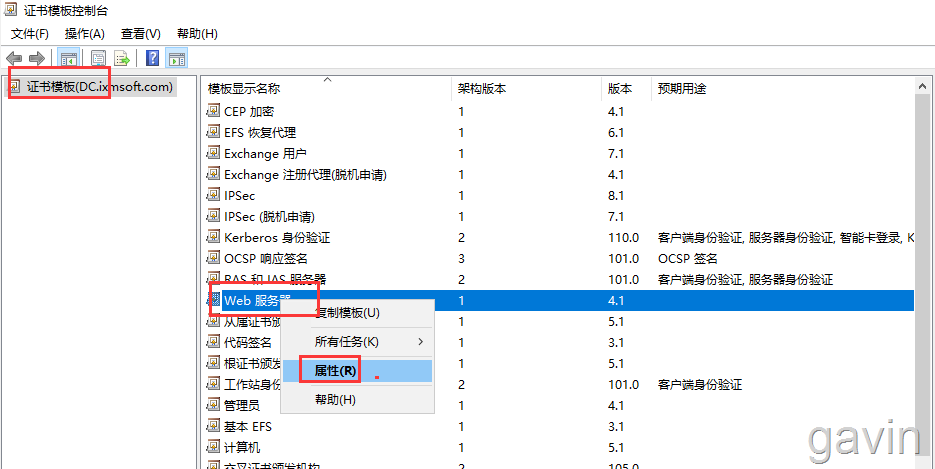

在证书模板—web服务器—右击属性-

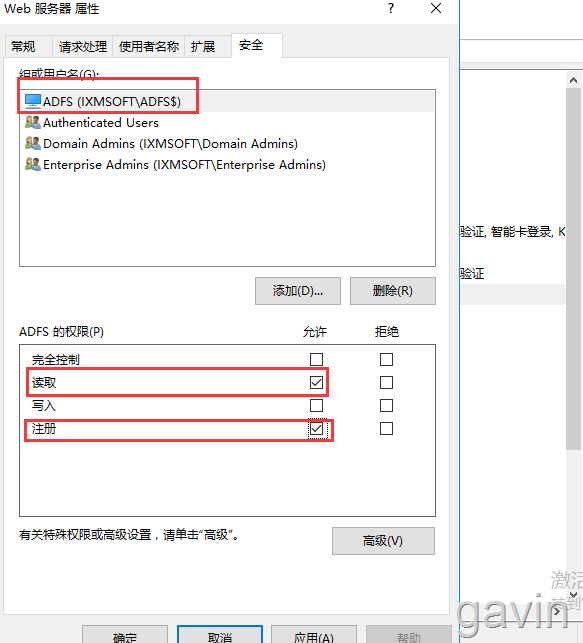

在安全选项增加—ADFS计算机的hostname

hostname比如

比如����

比如����

从这就可以看见那些用户是有权限申请证书的。默认是domain admins 、enterprise admins

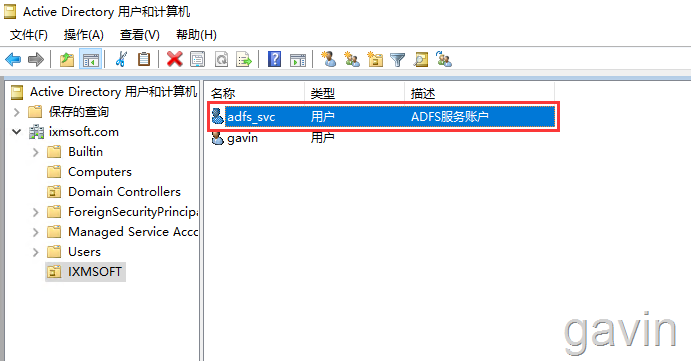

接下来我们安装ADFS服务;在安装ADFS之前,我们需要创建一个ADFS账户及证书。

我们创建的服账户adfs_svc

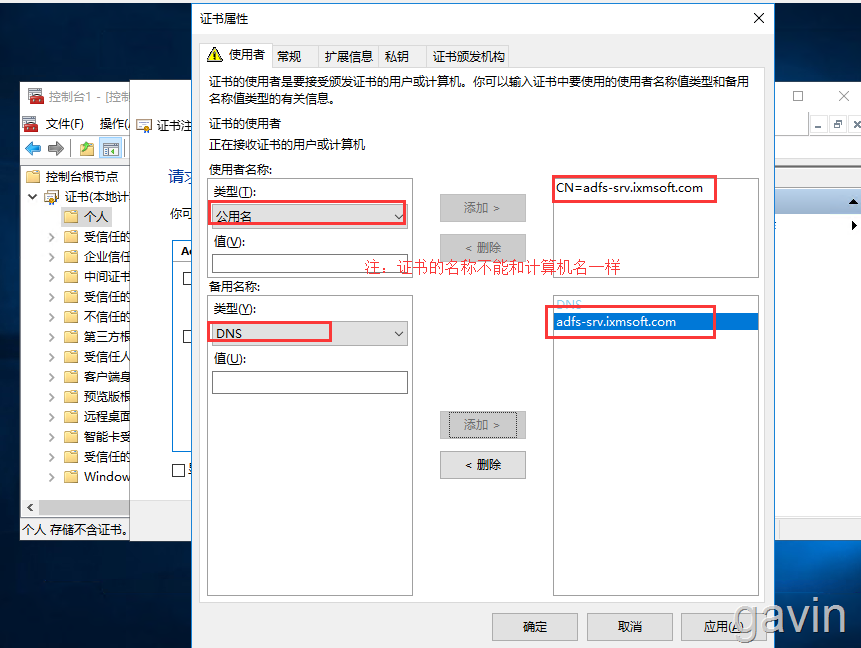

账户准备好后,然后申请证书,其实有很常见的两种方法,第一种就是通过iis进行证书申请,第二种通过mmc控制台进行申请,IIS的申请方法在此就跳过了,今天主要使用mmc进行证书申请。该方法比较简单。

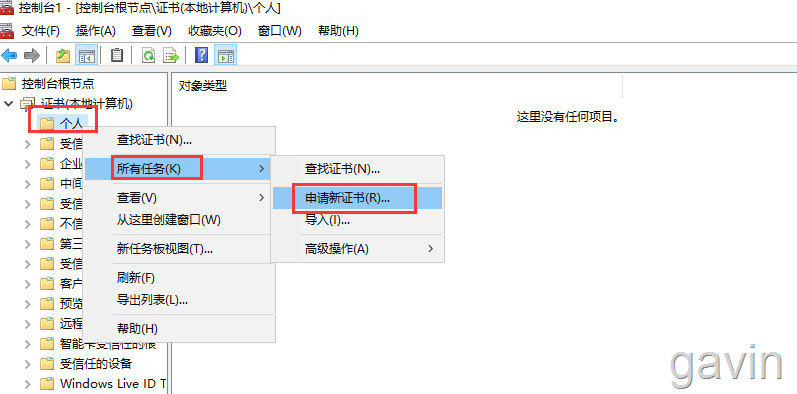

我们在ADFS服务器上,运行mmc,打开证书管理

右击–个人–所有任务—申请新证书

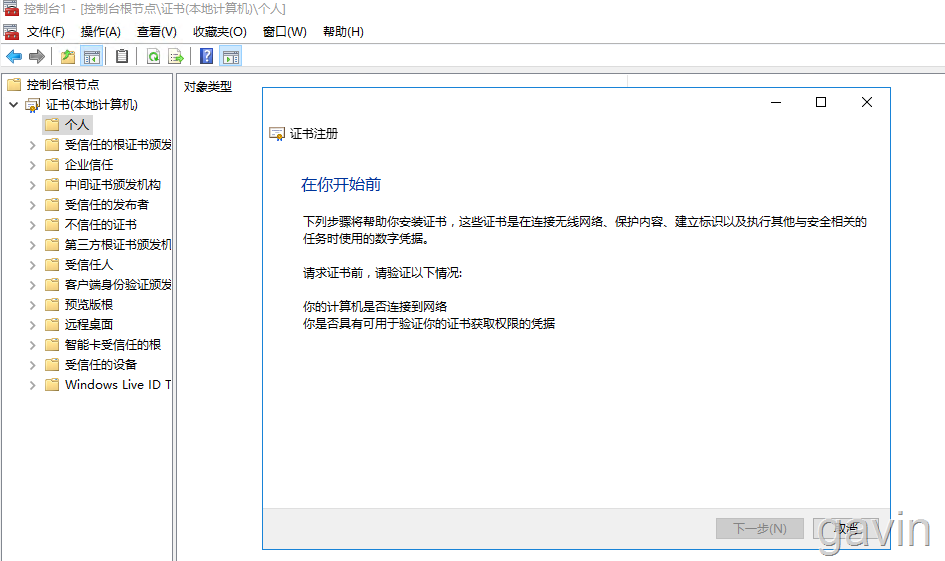

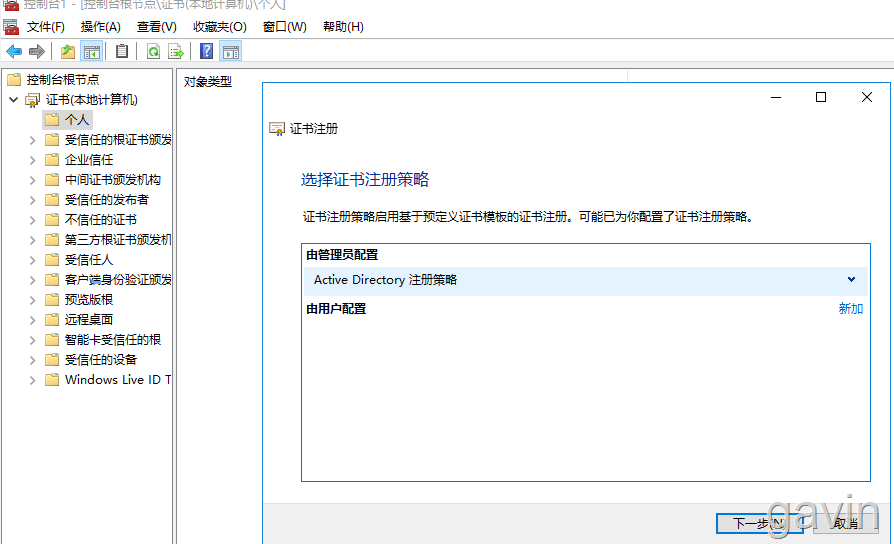

默认

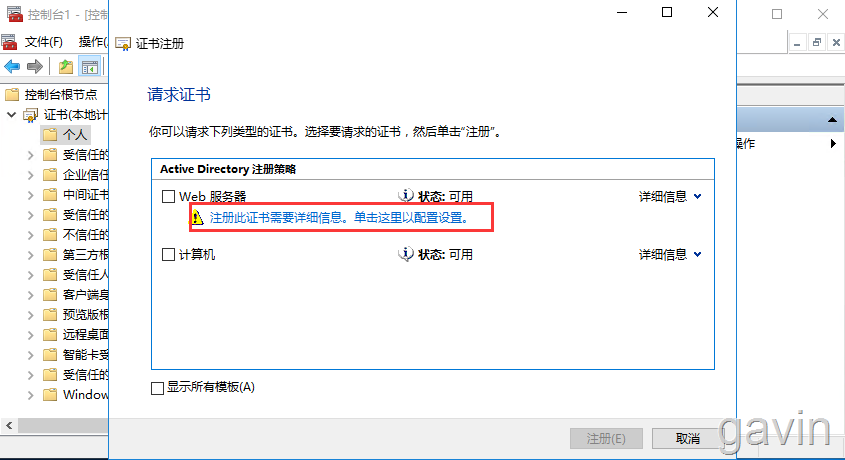

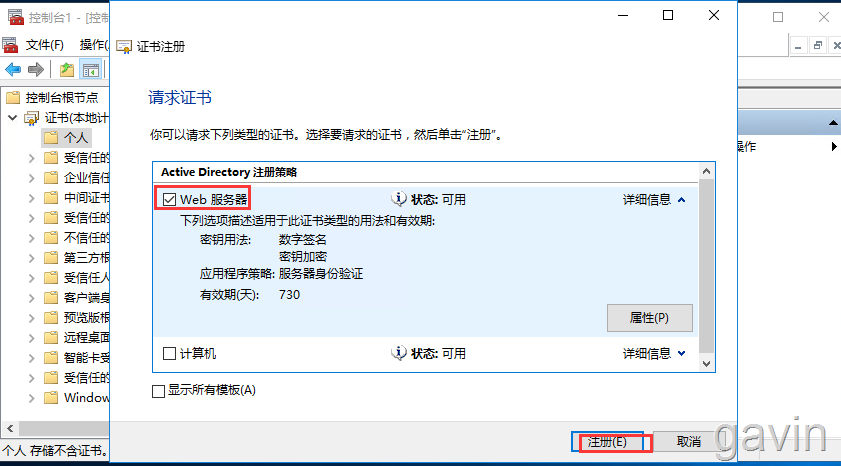

我们可以看见web服务器,单后通过向导进行注册证书

需要主要的是,计算机名和ADFS的证书名称不能一样

勾选web服务器,进行注册

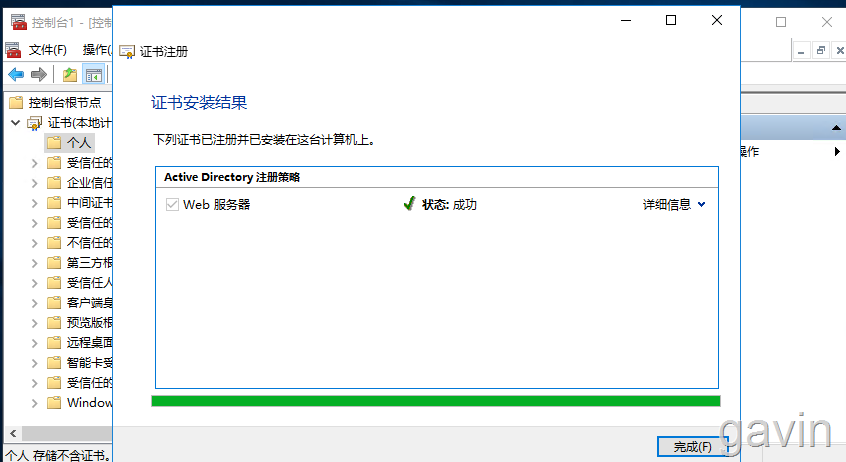

注册完成

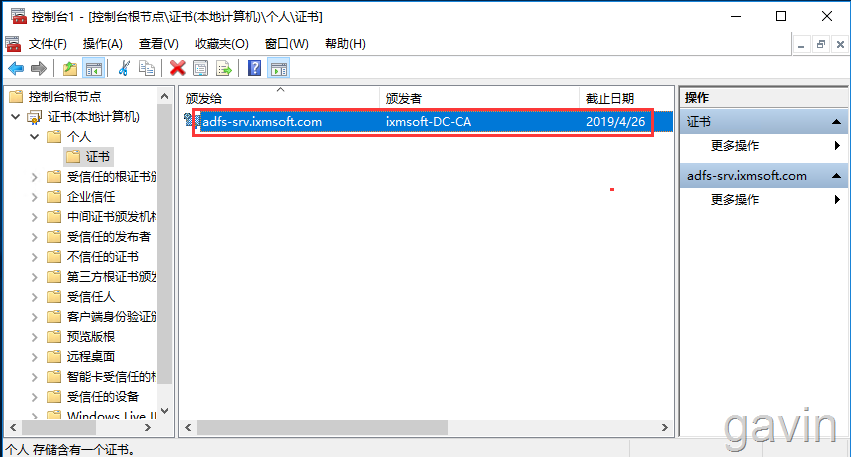

这样证书就申请完成了

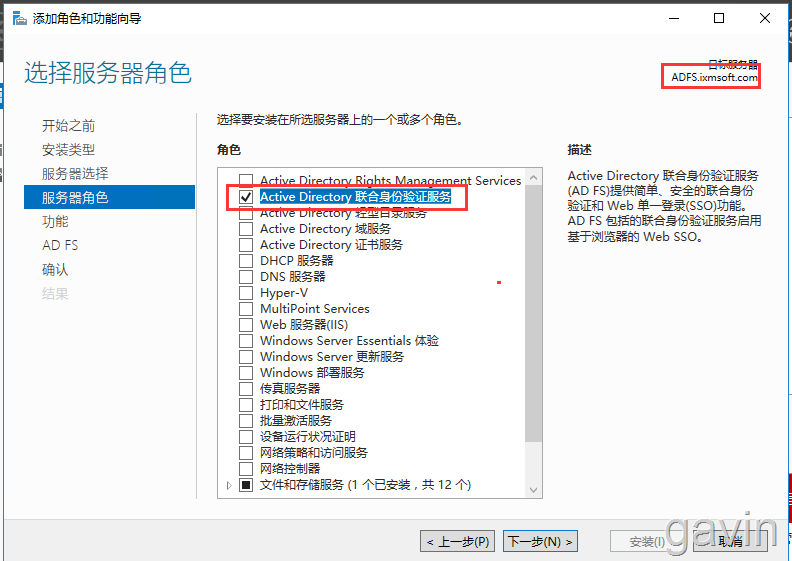

接下来就开始安装ADFS服务了

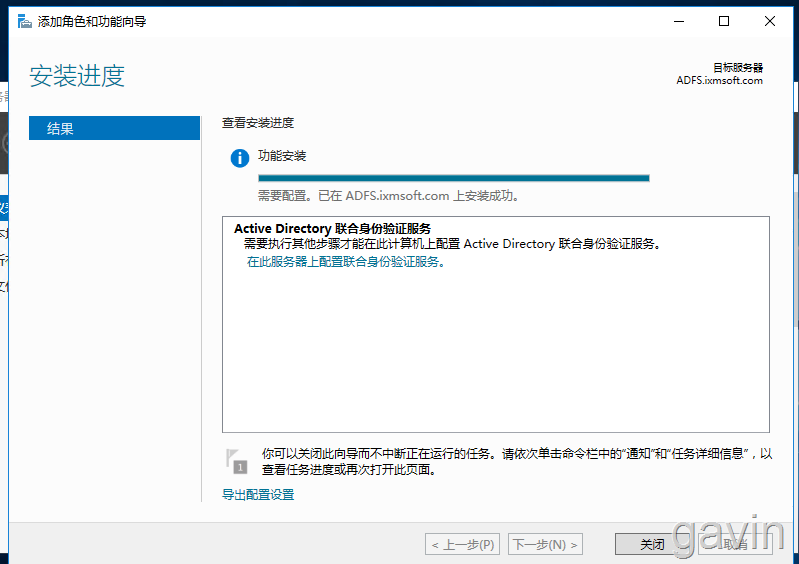

安装完成

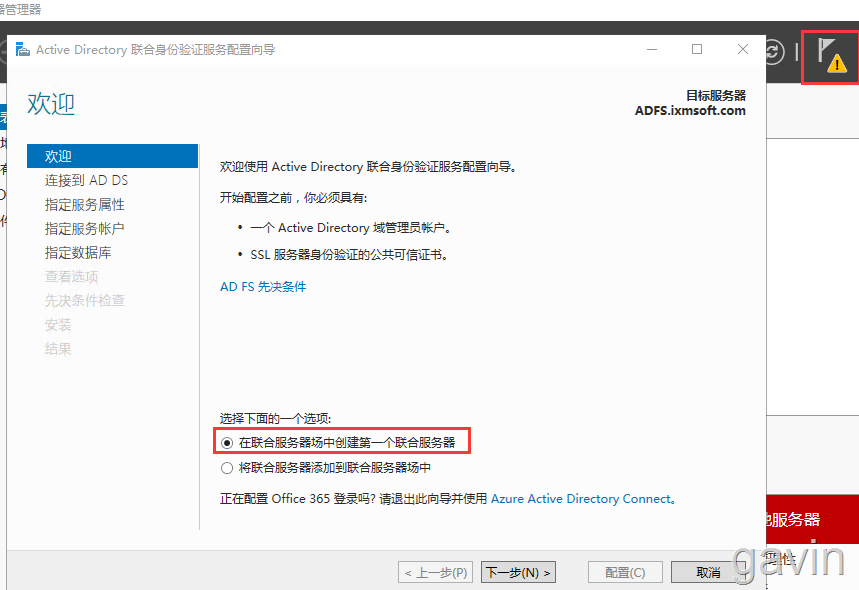

安装完成就是开始配置了

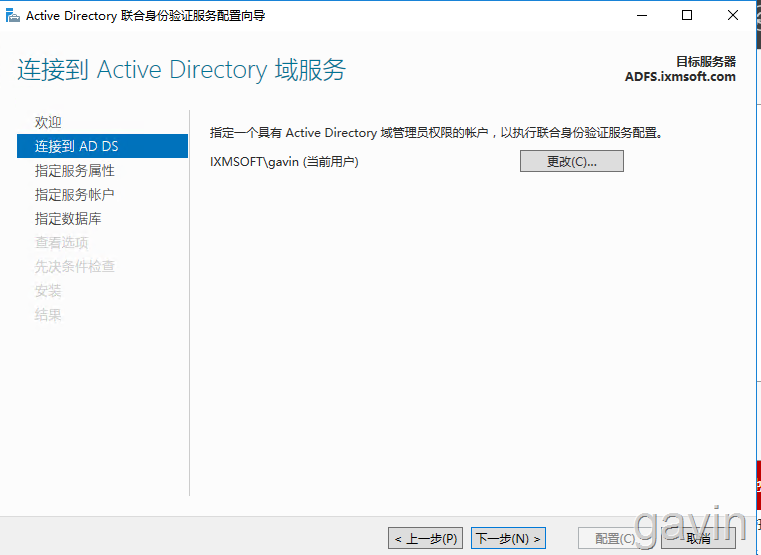

我们当前的用户是域管理员

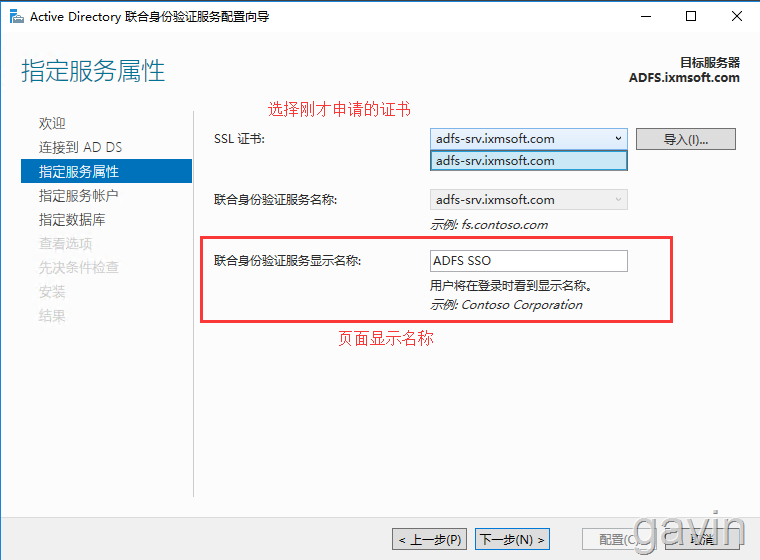

我们选择刚才申请的证书,然后定义显示名称

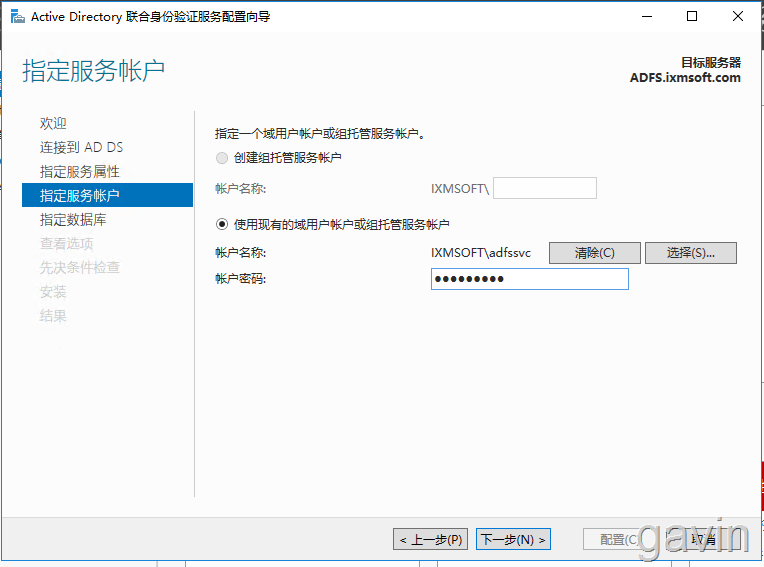

指定我们一开始创建的服务账户

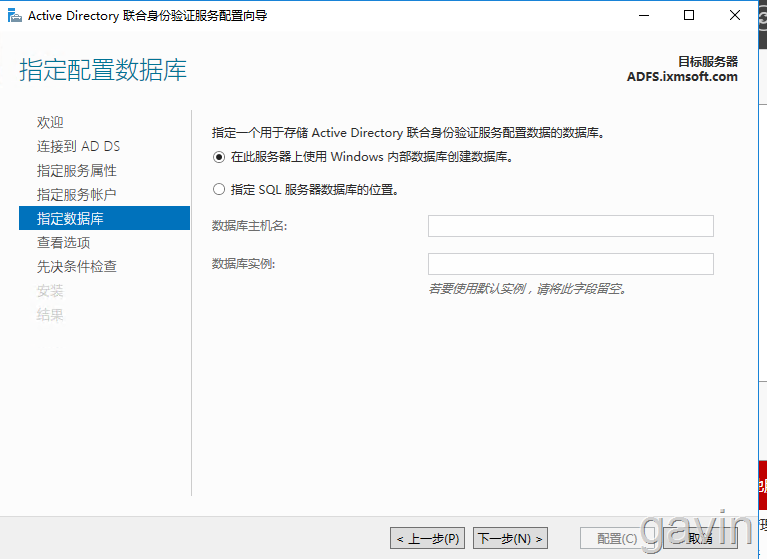

我们在此服务器上使用windows 内部的数据库创建数据

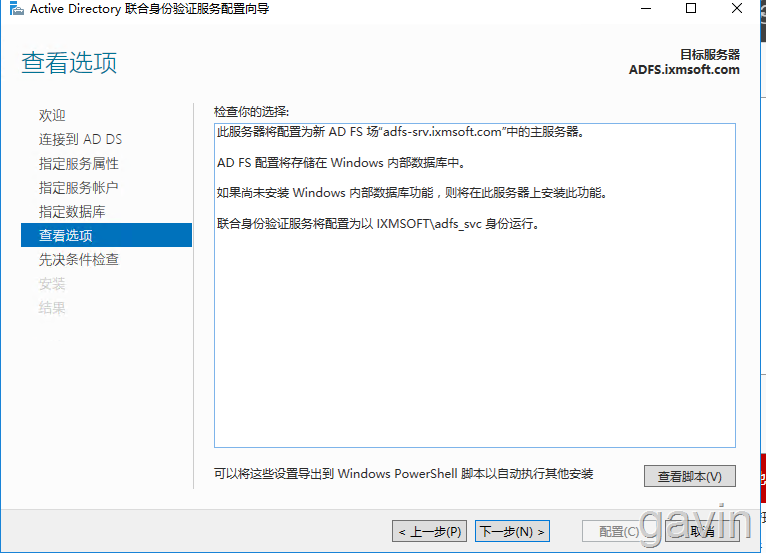

确认信息

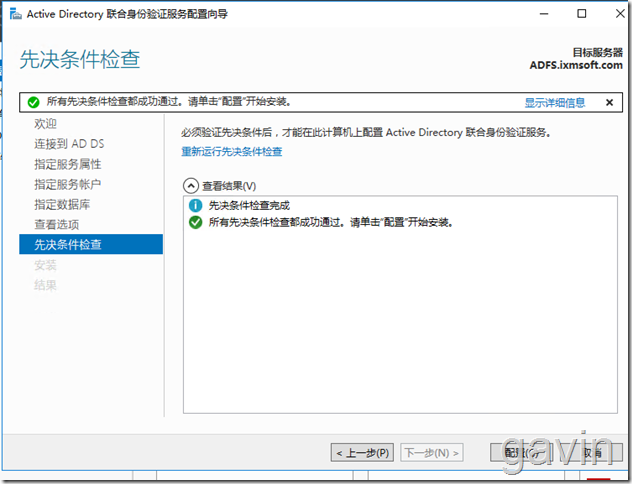

安装条件

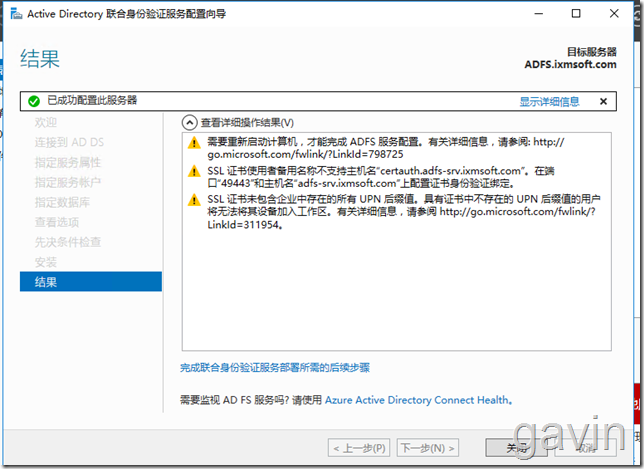

我们发现出现错误,如果是在windows server 2012R2下安装及配置ADFS的话就不会出现以上错误,

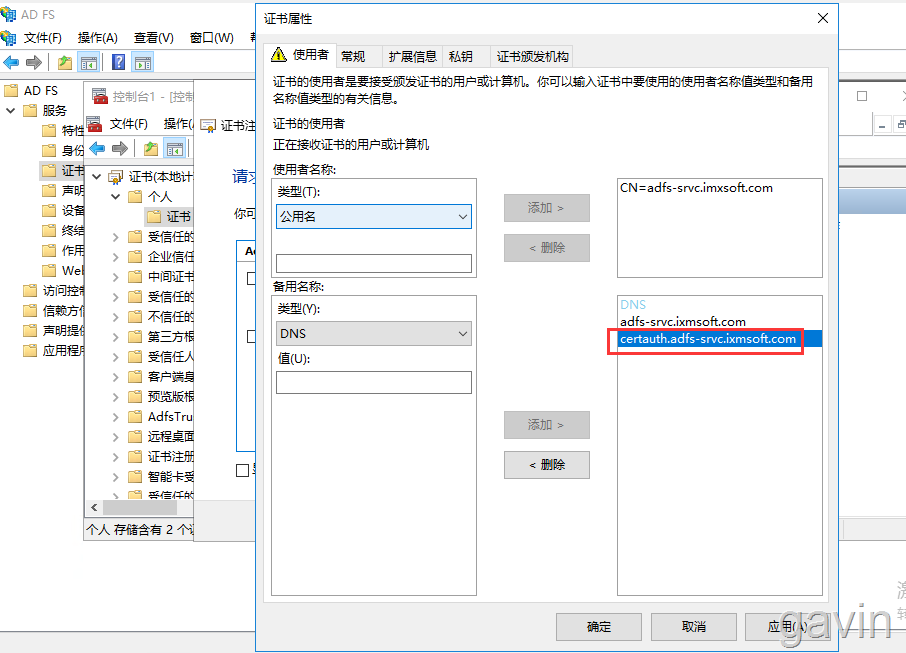

经过查看资料Windows server 2016的是 ADFS 4.0需要在配置证书的时候增加一个certauth开头的使用者,

例如certauth.adfs.contoso.com,另外IDP-initiated sign on地址默认是关闭的,需要执行PowerShell命令手动开启

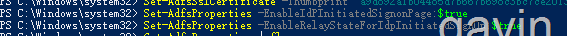

我们首先需要在ADFS 4.0下的powershell下执行一下命令

Set-AdfsProperties -EnableIdPInitiatedSignonPage:$true

Set-AdfsProperties -EnableRelayStateForIdpInitiatedSignOn:$true

执行后,我们重新申请一张证书

增加证书后,我们在dns中增加一条解析记录

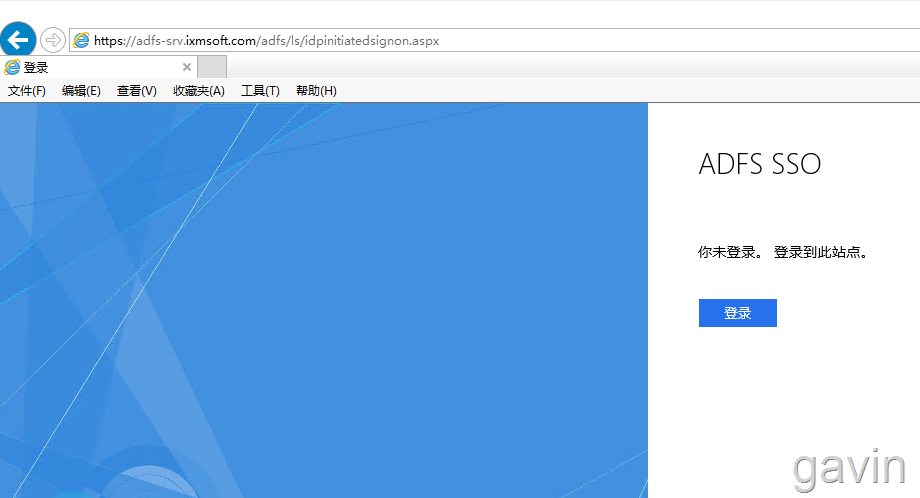

然后我们测试访问

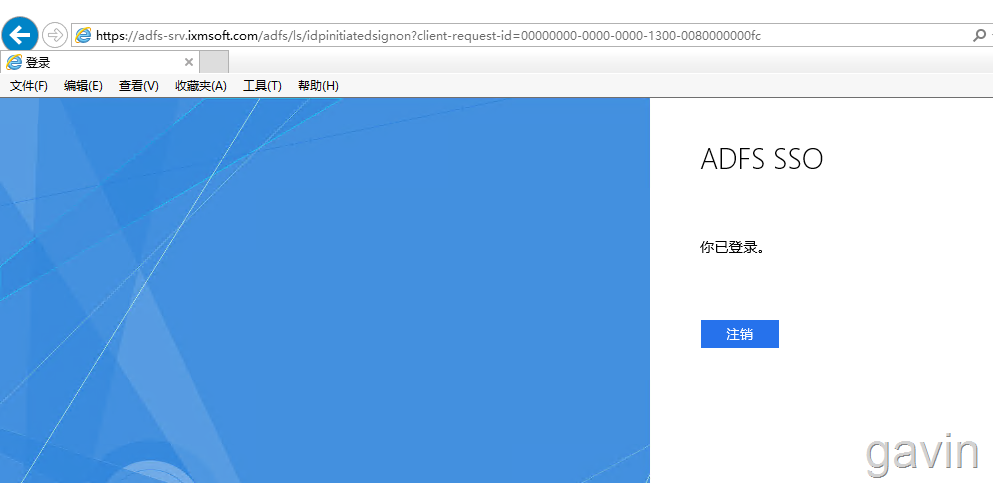

我们登陆成功

+ There are no comments

Add yours